さくらインターネットの RapidSSL 提供開始記念キャンペーンに申し込んでみる。

Web サイト

もともとお手頃な価格で利用できる Rapid SSL ですけど、さくらインターネットで1ヶ月無料キャンペーンが行われていたので、せっかくの機会なので申し込んでみることにしました。

さくらインターネット さまにて「ラピッド SSL 提供開始記念キャンペーン! 今だけ 1 年分 0 円 」として、 までの期間限定で申し込みできるようになっていました。

SSL 電子証明書といえば、Web サイトに入力された情報を第三者に盗み見られないように保護するためによく利用されますけれど、この頃は HTTP 2 との兼ね合いで『普通のページも SSL にした方が速い』みたいな話ですとか、iOS 9 や OS X 10.11 からは『ATS 機能の影響で、アプリから SSL に対応していないサイトへ接続できない場合がある』という話も耳にしたりして、気になっているこの頃でした。

そんな中、もともと安価で手を出しやすい Rapid SSL の SSL 電子証明書が、今回のキャンペーンのおかげで最初の 1 年分を無料で利用できます。

さくらインターネットの SSL は複数年で契約すると割安になる料金設定ですけど、このキャンペーンは全体の料金から、割安が加味されていない初年度分の値段が差し引かれるので、長い期間で契約するほど良い感じの割引になります。最長の 3 年契約にすれば実質年額 612 円で利用することができます。

自分の Web サーバーはまだ HTTP 2 を見越した準備はできていないですけど、ATS に遮断される可能性は減らせそうですし、せっかくの機会なので申し込んでみることにしました。

ラピッド SSL 提供開始記念キャンペーンに申し込む

申し込み対象者

今回の『ラピッド SSL 提供開始記念キャンペーン』は、既にさくらインターネットのサービスを利用している人が対象だそうです。

自分は幸い、さくらインターネットの VPS を利用していたので、そのアカウントを使って『SSL サーバ証明書お申し込み』ページから申し込みを行います。

CSR ファイルを用意する

電子証明書を取得するにあたり、あらかじめ『証明書署名要求 (CSR) ファイル』を用意しておく必要があります。

今回は Linux を使って運用している Web サーバーで SSL を有効化しようと思うので、その Web サーバーに SSH でログインして、次のようにして CSR ファイルを作成しました。

cd /etc/httpd/ssl

openssl genrsa -des3 -rand /var/log/messages -out ./key/ez-net.jp.key 2048

openssl req -new -key ./key/ez-net.jp.key -out ./csr/ez-net.jp.csr

今回の例では、/etc/httpd/ssl

に移動してから、最初に秘密鍵を 2048 bit で作成して、それを使って証明書署名要求ファイルを作成しています。

作成時に入力する項目

このとき、秘密鍵の作成の際には、それに設定するパスフレーズの入力を求められますが、これは秘密鍵を使うとき(Web サーバー起動時に SSL を有効化するとき)に使うパスフレーズを設定します。

パスフレーズを設定しないこともできますが、もし秘密鍵ファイルを誰かに見られてしまったときなどに誰でもそれを使えてしまうので、ここでパスフレーズを設定して Web サーバー起動時に自動入力させるようにするのが安全そうです。

また、証明書署名要求ファイルを作成するときは次の項目の入力を促されるので、状況に合わせて適切なものを入力します。

| 項目 | 入力内容 |

|---|---|

| Country Name | 日本の場合は "JP" と 2 文字で入力します。 |

| State or Province Name | 都道府県名を入力します。たとえば "Kanagawa" などを入力します。 |

| Locality Name | 市区町村名を入力します。たとえば "Yokohama" などを入力します。 |

| Organization Name | 組織名を入力します。個人の場合はドメインの登録者名などで良いようです。 |

| Organizational Unit Name | 組織の部門名を入力します。不要な場合は入力しなくても良いようです。 |

| Common Name | SSL 証明書を設置する Web サイトのドメイン名を入力します。例えば "http://ez-net.jp/" であれば "ez-net.jp" となります。 |

| Email Address | 連絡先のメールアドレスを入力します。ただ、さくらインターネットでの申し込みの場合は、さくらインターネットのアカウントに登録したメールアドレスを使ってやりとりを行うことになる様子でした。 |

| A challenge password | ここには何も入力しません。 |

| An optional company name | ここには何も入力しません。 |

これで、証明書署名要求ファイル (*.csr) が作られました。

作られた証明書署名要求ファイル (*.csr) はテキスト形式になっていて、この中に記載されている次のようなテキストを電子証明書の申し込みの中で使うことになります。

-----BEGIN CERTIFICATE REQUEST-----

MIICtjCCAZ4CAQAwcTELMAkGA1UEBhMCSlAxETAPBgNVBAgTCEthbmFnYXdhMREw

DwYDVQQHEwhZb2tvaGFtYTEXMBUGA1UEChMORWFzeVN0eWxlIEcuSy4xDzANBgNV

BAsTBkVaLU5FVDESMBAGA1UEAxMJZXotbmV0LmpwMIIBIjANBgkqhkiG9w0BAQEF

AAOCAQ8AMIIBCgKCAQEAyP0UpCMxFAR3A9ikaHo6Fw0cGKTjsNLbjggSOGmvahp6

M39Ce1pSXLBGR4CUGlEf6RAUPIIlYlLil7uItwOJLf7M0FCmQ9IlI3j/bkZPQWS+

JOcFpwCAQIFD3SDV2wTgTobZTRyFT1+03Gc=

-----END CERTIFICATE REQUEST-----

電子証明書を申し込む

証明書署名要求 (CSR) ファイルを用意できたら、さくらインターネットの申し込みページから、電子証明書の取得手続きを行います。

申し込みページへログインすると、購入ページが表示されるので、ここからラピッド SSL を選択します。この画面で、ラピッド SSL の初回1年が0円になっていることがわかります。

支払い情報などを入力したら、証明書署名要求ファイルの内容を貼り付ける画面が表示されるので、ここに先ほど作成した『作成した証明書署名要求ファイル (*.csr)』の中身をコピーしてきてペーストします。

そして、画面中央あたりの を押すと、証明書署名要求ファイルを作成したときに入力した内容が表示されます。

この中の特に コモンネーム が、SSL に対応させようとしている Web サイトのドメインと完全に一致しているかをよく確認してから次へ進むようにします。

そして、申し込み内容の最終確認をして、申し込みを完了させます。

電子証明書を取得する

電子証明書の申し込みを行った後は、証明書を受け取るための簡単な本人確認が行われます。

具体的には、コモンネームに入力した Web サイトの所有者であるかを確認するために、簡単なファイルをアップロードする作業が必要になります。

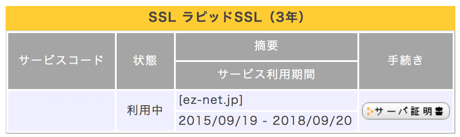

会員メニューで申し込みの状況を確認する

電子証明書発行までの手続きは さくらインターネット // 会員メニュー で行います。

ここの 契約情報

メニューから 契約サービスの確認

を選択することで、契約サービスの一覧を見ることができます。

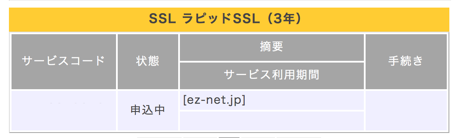

ここに、さきほど申し込みを行った『ラピッド SSL』の契約状況が表示されます。申し込み直後は、状態が「申し込み中」ですが、しばらくすると、ここから証明書の取得に必要な手続きを行えるようになります。

証明ファイルをアップロードする

申し込みを行ってから数十分ほどして、さくらインターネットから証明ファイルのアップロードについてのメールが届きました。

コモンネームとして指定したドメインの所有権確認ということで、会員メニューから取得できる「認証用ファイル」を、コモンネームで指定したドメインのルートに置く必要があるようです。

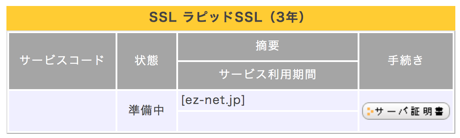

会員メニューにある契約サービス一覧ページを見てみると、状態が「準備中」に変わり、手続き欄に が表示されています。

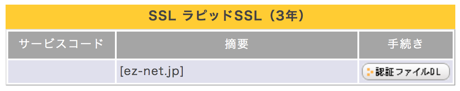

これを押すと、証明ファイルをダウンロードするための が設置されたページに移動できます。

このボタンを押すと HTML 形式の「証明ファイル」がダウンロードされるので、それを『http://コモンネーム/認証ファイル』または『https://コモンネーム/認証ファイル』でアクセスできる場所へアップロードしておきます。

電子証明書をダウンロードする

証明ファイルをアップロードしてから 30 分ほどで、さくらインターネットから証明書発行のお知らせメールが届きました。

これで会員メニューにある契約サービス一覧ページを見てみると、状態が「利用中」に変わり、そこから Web サイトに SSL を導入するのに必要な電子証明書ファイルをダウンロードできます。

ここの を押すと、電子証明書ファイル (*.crt) を取得できます。

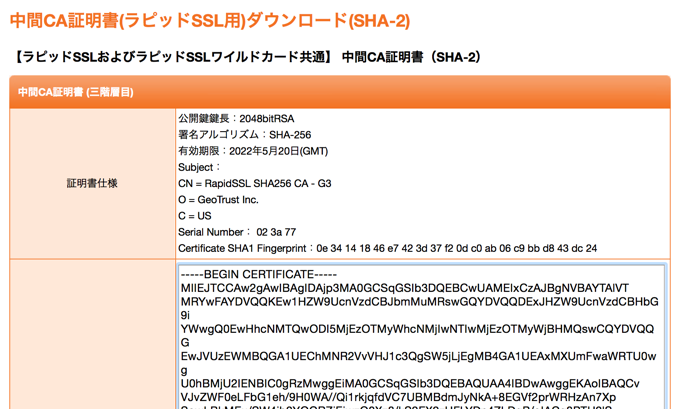

中間 CA 証明書をダウンロードする

ラピッド SSL の電子証明書を使うにあたって、ジオトラスト社の中間 CA 証明書も必要になるため、それをダウンロードしておきます。

中間CA証明書(ラピッドSSL用 ダウンロード|SSLサーバ証明書 ジオトラスト)

中間 CA 証明書は上の URL からダウンロードできるようになっているのですけど、

現在では、SHA-1

と SHA-2

という 2 種類の証明書が用意されていました。

今はちょうど移行時期みたいで、160 バイトの SHA-1 は今のコンピューター事情で安全性が十分ではなくなったらしく、より安全な SHA-2 (SHA-224, SHA-256, SHA-384, SHA-512) へとシフトしているところのようです。

2017 年くらいには使えなくなり始めるようなので、今回は SHA-2 の中間 CA 証明書をダウンロードしておくことにしました。

ダウンロードページを開くと、証明書の内容がテキストで表示されたので、これを rapidssl.crt

などの名前のテキストファイルにペーストして保存しておきます。

Web サーバーで SSL を有効化する

ラピッド SSL の電子証明書と、ジオトラストの中間 CA 証明書をダウンロードできたら、それを Web サーバーに設定すれば、SSL を使えるようになります。

基本的な設定の仕方

設定は Web サーバーの環境によって違ってくるので難しいところですけど、たとえば apache 2.2.3 を利用しているようなときには、最低限、/etc/httpd/conf.d/ssl.conf

に次のような設定項目を追加する形になります。

SSLCertificateFile /etc/httpd/ssl/cert/ez-net.jp.crt

SSLCertificateKeyFile /etc/httpd/ssl/key/ez-net.jp.key

SSLCACertificateFile /etc/httpd/ssl/cert/rapidssl.crt

そうした上で、CentOS 5.11 なら service httpd restart

として Web サーバーを再起動すると、新しい設定が読み込まれて SSL が有効になります。

秘密鍵にパスフレーズを設定している場合は、このときにパスフレーズの入力が必要になります。これについては SSLPassPhraseDialog

で exec: に続けてスクリプトを指定することで自動で入力させたりすることもできます。詳細は下記リンクを参照してください。

注意点と詳細情報

SSL を有効化する上での注意点は、電子証明書を申請したときに指定した『コモンネーム』と同じ名前でアクセスできる Web サービスに電子証明書を設定する必要があるところです。

コモンネームと違う Web サーバーに電子証明書を設定してもエラーにはならないものの、ブラウザでアクセスしたときに警告が表示されたり、アクセスを強制中断されたりする場合があります。

また、Web サーバーへの電子証明書の設定は、使用している OS 環境やサーバーアプリケーションによっても変わってきます。

その辺りについては、それぞれの環境に合わせて調整することになりますが、これまでに自分の環境で調べたことが幾つかあるので、それらのリンクを以下に掲載しておきます。環境が合う場合は役に立つかもしれません。